Outlook Safe Sender List leeren

Outlook Safe Sender List leeren - 06.11.2023

von Thomas Windscheif / Microlinc

Outlook

Group Policy

Apps for Business

Registry

Wie im Artikel Exchange Online Protection und die Safe Sender List beschrieben, sollte die Safe Sender List nicht genutzt werden. Um sicherzustellen, dass die Liste leer bleibt, gibt es zwei Möglichkeiten:

- Entweder man löscht die Inhalte via PowerShell mittels Set-MailboxJunkEmailConfiguration oder via

- Import einer leeren Safe Sender List via Gruppenrichtlinie.

Wie nun einige sicher wissen, ist die Nutzung der Gruppenrichtlinien seit einigen Jahren für M365 Apps for Business (die Office-Suite welche in den z. B. M365 Business Premium-Abos enthalten ist) überwiegend technisch nicht mehr möglich. Teilweise kann man die Richtlinien aber durch Programmvoreinstellungen für den Benutzer vorgeben. Sofern dies durch Gruppenrichtlinien oder ähnlichen Mechanismen erfolgt, wird bei jeder Anmeldung dieser Zustand wiederhergestellt. Wogegen bei echten Gruppenrichtlinien die Einstellungen durch Benutzer nicht geändert werden können.

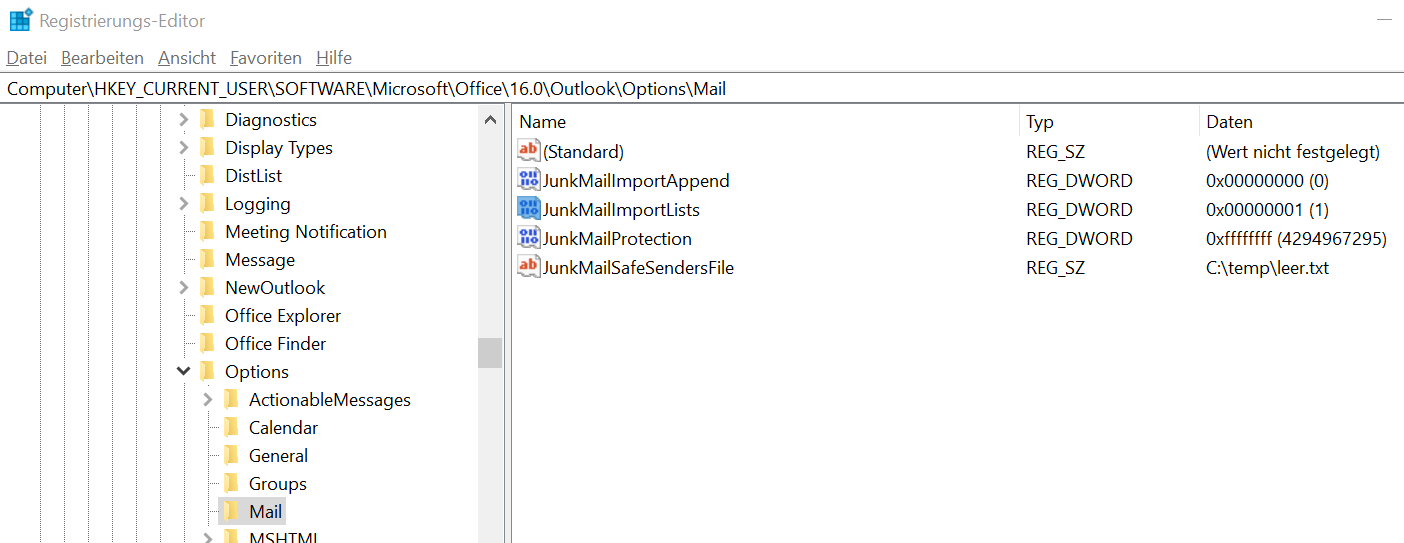

Nachfolgend liste ich den Namen der Gruppenrichtlinie, den Gruppenrichtlinienpfad und den Pfad als Benutzervorgabe:

| Richtlinienname | Benutzervorgabepfad | Bemerkung |

|---|---|---|

| Pfad zur Liste 'Sichere Absender' angeben unter Microsoft Outlook 2016 > Outlook-Optionen > Einstellungen > Junk-E-Mail | Software\Microsoft\Office\16.0\Outlook\Options\Mail REG_SZ-Wertname: JunkMailSafeSendersFile REG_SZ-Wert: | Ablage der leeren TXT-Datei entweder auf dem Client an einem sicheren nicht schreibbaren Ort oder auf dem Domaincontroller |

| Benutzeroberfläche für Junk-E-Mail ausblenden unter Microsoft Outlook 2016 > Outlook-Optionen > Einstellungen > Junk-E-Mail | Resultierender Richtlinienregistry-Key: Software\Policies\Microsoft\Office\16.0\Outlook DWORD-Wertname: disableantispam DWORD-Wert: 1 | Es greift hier lediglich die Konfiguration der Gruppenrichtlinie. Die Richtlinie graut die Buttons unter Outlook für die Junk-E-Mail-Konfiguration aus. |

| Junk-E-Mail-Importliste überschreiben oder daran anfügen unter Microsoft Outlook 2016 > Outlook-Optionen > Einstellungen > Junk-E-Mail | Software\Microsoft\Office\16.0\Outlook\Options\Mail DWORD-Wertname: JunkMailImportAppend DWORD-Wert: 0 | Hierdurch wird sichergestellt, dass die leere Liste angewendet wird und somit der Inhalt entfernt wird. |

| Junk-E-Mail-Schutzstufe unter Microsoft Outlook 2016 > Outlook-Optionen > Einstellungen > Junk-E-Mail | Software\Microsoft\Office\16.0\Outlook\Options\Mail DWORD-Wertname: JunkMailProtection DWORD-Wert: 4294967295 (dezimal) | Dieser Schalter deaktiviert den clientseitigen Junk-E-Mail-Filter. Es werden keine aktuellen Pattern mehr von Seiten des Herstellers geliefert. |

| Trigger zur Anwendung der Einstellungen für die Junk-E-Mail-Liste unter Microsoft Outlook 2016 > Outlook-Optionen > Einstellungen > Junk-E-Mail | Software\Microsoft\Office\16.0\Outlook\Options\Mail DWORD-Wertname: JunkMailImportLists DWORD-Wert: 1 | Dieser Registrierungswert ist enorm wichtig. Nur wenn dieser gesetzt ist, werden die Junk-E-Mail-Einstellungen angewendet! Nach der Anwendung der Richtlinien stellt Outlook den Schalter auf 0! |

Die Registry-Keys wurden unter Outlook Build 2310 erfolgreich getestet. Allerdings hat Microsoft wieder etwas Magie integriert. Manchmal werden die Richtlinien angewendet und manchmal nicht 😉. Nach meinen bisherigen Tests, scheint es so zu sein, dass nach der Anwendung der Richtlinien bei manchen Outlook-Clients der Schalter JunkMailImportLists auf 0 gesetzt wird und dann keine neuen Settings gezogen werden. Manchmal aber eben auch nicht. Nachweislich funktioniert es aber, wenn man die Settings via Replace-Funktion in der Gruppenrichtlinie neu setzt.

Outlook benötigt für die Umsetzung wie es scheint mehrere Anläufe, da die Anwendung der Änderungen nur beim Start der Anwendung geprüft werden.

Prüfen kann man den Erfolg der Maßnahme dann zentral via Exchange Online Management Shell.

Hierzu gibt man folgenden Befehl an:

Get-Mailbox -Resultsize:unlimited | Get-MailboxJunkEmailConfiguration

Das Attribut TrustedSendersAndDomains sollte keinen Inhalt vorweisen.